近期,國家網絡安全通報中心連續發布預警,指出開源大模型工具Ollama因默認配置缺陷,導致未授權訪問、模型竊取、數據泄露等高風險。

隨著DeepSeek等大模型私有化部署的普及,以Ollama為代表的大模型工具被廣泛使用,其調用API的頻率和范圍也在不斷擴大。在復雜的網絡環境下,API接口常面臨著身份驗證漏洞、數據泄露風險以及惡意攻擊等問題。如何守住API安全防線,已成為大模型時代的關鍵性挑戰。

默認配置“開門揖盜”:Ollama默認開放11434端口且無鑒權機制,攻擊者無需密鑰即可通過API調用模型資源,導致算力盜取、敏感數據外泄。

歷史漏洞疊加新型攻擊:安全機構已發現Ollama存在遠程代碼執行漏洞(如CVE-2024-37032)、文件路徑泄露等缺陷,攻擊者可利用舊版本漏洞實施數據投毒、參數竊取。同時,自動化腳本正大規模掃描暴露的API接口,占用算力致服務器崩潰。

數據交互頻現風險:大模型API涉及海量數據的傳輸與交互,如果API接口未加密、或身份權限控制通過特定接口可訪問并提取模型數據,可能導致敏感信息泄露引發數據泄露風險。

大模型特有隱患:提示詞注入攻擊,攻擊者通過構造含有惡意指令的輸入文本,誘導模型忽略其預設的系統提示或安全限制,從而執行非預期行為,具體表現為生成有害內容、泄露敏感信息或劫持模型。

天融信防護建議

基礎加固:為Ollama API配置多層認證,關閉默認無鑒權接口;限制監聽IP范圍,通過防火墻規則僅允許可信IP訪問。

網絡防御:限制chat接口的調用頻率以防DDoS攻擊。

AI專項防護:利用對抗訓練技術,識別并攔截含有注入指令的Prompt。

漏洞修復:訂閱CVE數據庫,及時修復Ollama歷史漏洞。

全鏈路API安全服務

讓大模型接入“風險可控”

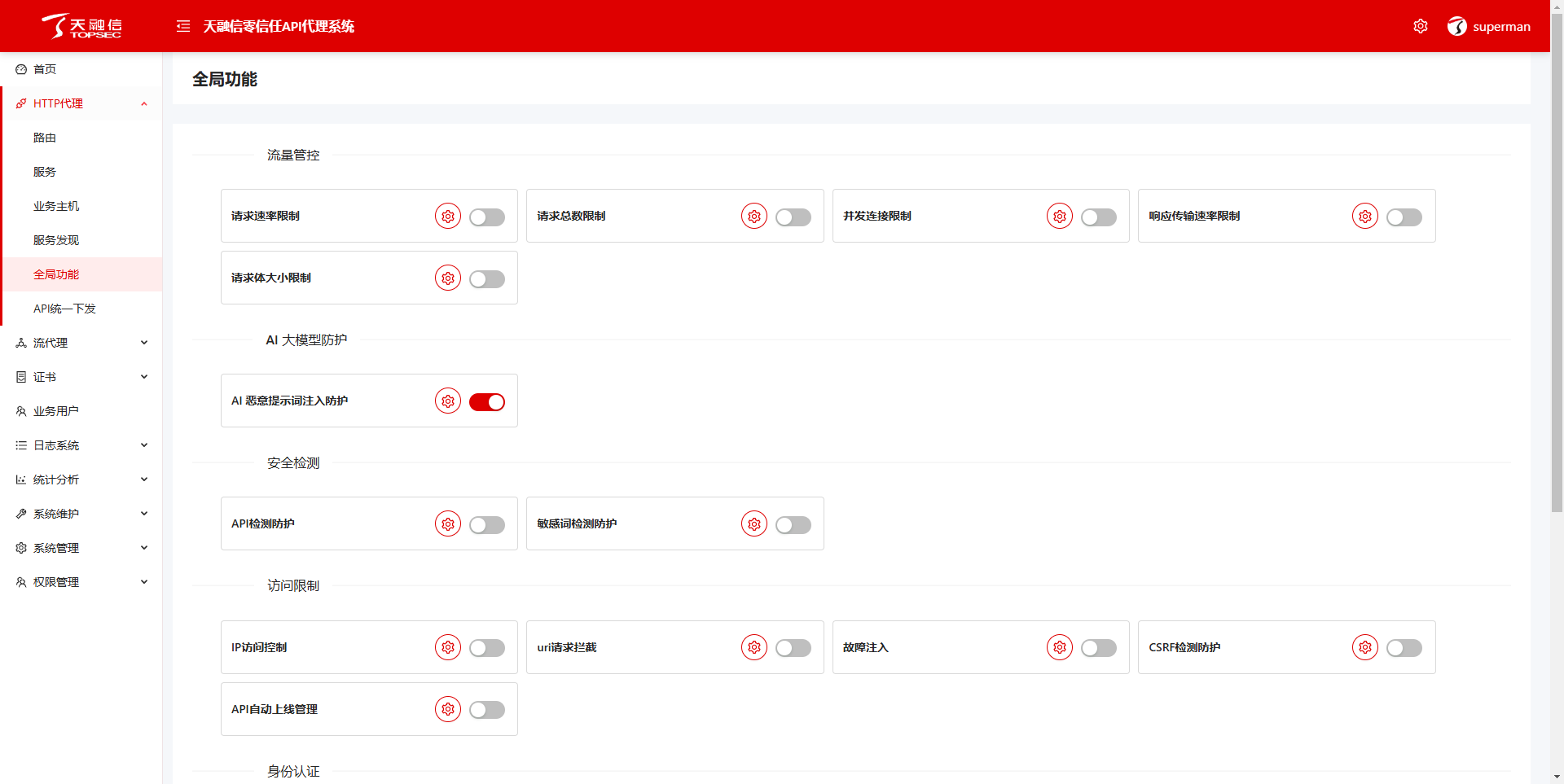

針對Ollama等工具的引入的安全威脅, 天融信API安全防護網關提供身份認證、提示詞注入防護、關鍵字檢測、流量控制、訪問控制、數據防泄露等核心功能,支持統一管理大模型API,解決大模型API對外提供服務過程中惡意提示詞注入、數據隱私泄露、API異常調用、DDoS攻擊等安全問題,全方位保障客戶大模型API安全。

統一代理:提供API服務訪問統一代理,可隱藏真實服務地址,縮小資產攻擊面。

身份認證:對未授權接口增加強制身份驗證以及授權(如新增API-KEY、JWT等認證),確保只有授權的調用者能訪問大模型API。

訪問控制:支持基于五元組訪問控制、僅允許可信IP訪問,對公網接口實施雙向端口過濾,阻斷11434端口的出入站流量。

流量管控:基于API請求內容大小、請求頻度、請求連接數、訪問時段等進行流量控制,攔截惡意流量。

提示詞注入防護:支持基于預定義規則庫以及 AI 大模型檢測的方式對提示詞進行檢測,防止惡意提示詞注入攻擊。

持續深化“AI+安全”

國家網絡安全通報中心強調, “未及時加固的Ollama服務器等同于向黑客敞開大門” 。面對大模型與API交織的新型威脅,唯有將安全能力嵌入開發、部署、運維全周期,方能避免“技術躍進,安全裸奔”。

近期,李雪瑩博士接受《海淀報》記者采訪時說道:“在人工智能方面,我們主要做了三件事情:一是利用人工智能賦能網絡安全業務,打造了安全垂域大模型——天問大模型,以及應用到我們全線產品的安全智能體;二是圍繞客戶的人工智能應用,打造了完整的安全解決方案,來保障大模型的安全;三是我們除了安全業務外還有云計算業務,推出了智算一體機,能夠幫助客戶實現信息化平臺向智能化平臺的升級,快速把人工智能的能力應用起來。”